Les faits :

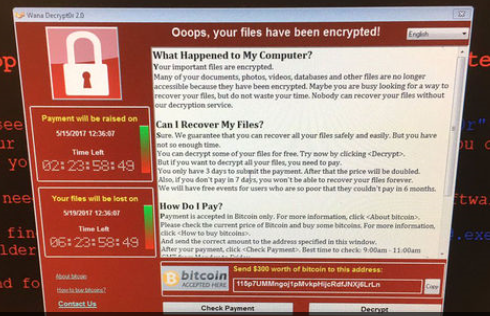

- Apparition d’un nouveau Ransomware vendredi midi : WCry 2.0 (WannaCry, WanaCrypt0r)

- Une attaque foudroyante pendant le week-end :

- 200 000 PC déjà impactés

- Au moins 150 pays touchés

- Des chiffres qui continuent à augmenter avec les retours au bureau en ce lundi 15 mai matin

- Des TPE, PME, administrations et même de grandes organisations touchées :

- Le système de santé Britannique quasiment paralysé

- Le système bancaire Russe

- Renault et Nissan qui ont dû fermer temporairement certaines usines ce week-end (une dernière usine est encore fermée ce lundi)

- Fedex

- Telefonica

- Les chemins de fer Allemands

- Etc…

Ce qu’il faut en retenir :

- Cette attaque a été freinée d’une façon assez inattendue

(cf l’article suivant : http://www.lemonde.fr/pixels/article/2017/05/14/cyberattaque-comment-un-jeune-anglais-est-devenu-un-heros-accidentel_5127619_4408996.html) - De nouvelles variantes sont actuellement en train d’apparaître ; et pas forcément réalisées par le même groupe de hackeurs.

Personne n’est capable de prédire si ces attaques vont s’accélérer ou s’essouffler.

- Le plus important derrière tout cela : c’est un test grandeur-nature d’une nouvelle forme de malwares qui se diffuse à une vitesse foudroyante = les RansomWorms (vers)

Plus d’infos dans cet article : https://www.globalsecuritymag.fr/Les-predictions-de-securite-2017,20170119,68416.html

- Les groupes de pirates vont apprendre de cette expérience et améliorer les futures attaques de l’année.

Comment s’en protéger ?

Pour se protéger face à ces attaques :

Vous connaissez la différence entre un virus et un ver ? Vous allez comprendre la différence entre un Ransomware et un Ransomworm…

Pour répondre au mieux à cette menace, vous trouverez ci-joint un lien vers cet article

http://watchguardsupport.force.com/publicKB?type=KBSecurityIssues&SFDCID=kA62A0000000Ks7SAE&lang=en_US

Les recommandations de WatchGuard sont les suivantes :

- Activer l’Antivirus sur les flux HTTP / HTTPS (inspection activée) / SMTP / POP / FTP

- Activer l’APT Blocker sur ces mêmes flux

- Activer l’IPS sur les flux SMB (vecteur de propagation du Ransomworm).

- Les recommandations pour Locky sont plus que jamais d’actualité (https://www.youtube.com/watch?v=qL6X4FaikTo)

Pour rappel, cette attaque exploite des vulnérabilités Microsoft qui ont été patchées en mars dernier

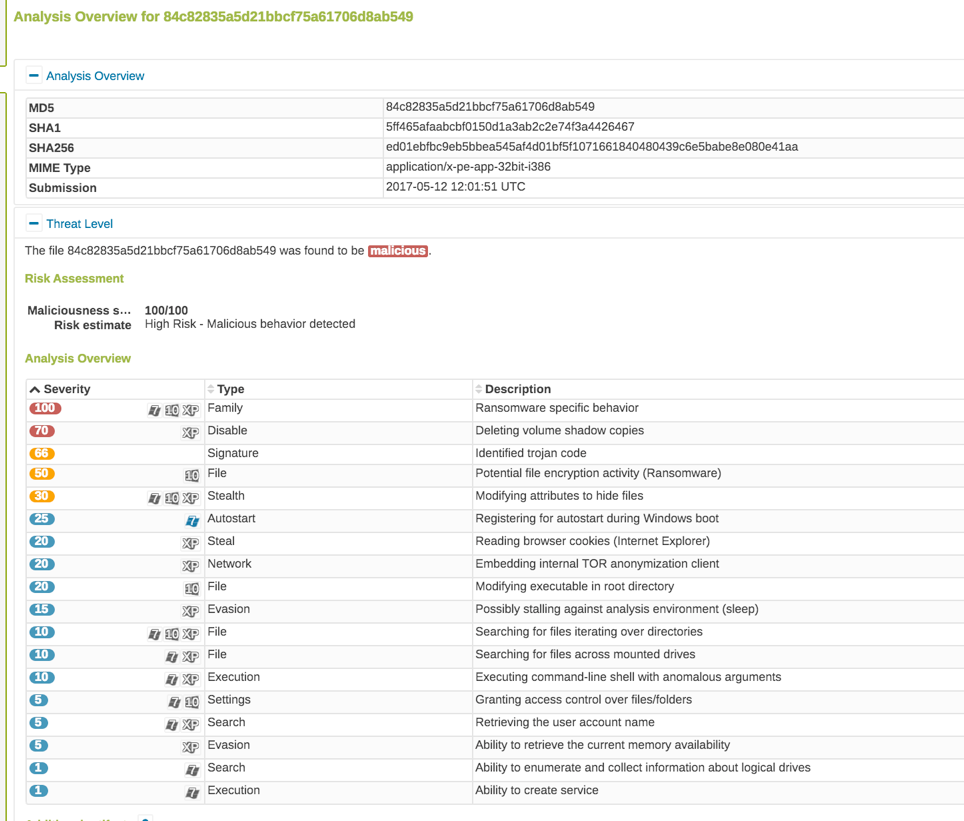

Ci-joint une détection effectuée via l’APT Blocker